Лекция_5. Стандарты шин ввода-вывода

Вопрос №1. Цель разработки

"Канадские критерии безопасности компьютерных систем" (Canadian Trusted Computer Product Evaluation Criteria, далее просто "Канадские критерии") были разработаны в Центре безопасности ведомства безопасности связи Канады (Canadian System Security Centre Communication Security Establishment) для использования в качестве национального стандарта безопасности компьютерных систем. Материал лекции основан на третьей версии стандарта, опубликованной в январе 1993 года.

"Канадских критерии" разрабатывались как основа для оценки эффективности средств обеспечения безопасности компьютерных систем, при этом преследовались следующие цели:

1. Предложить единую шкалу критериев оценки безопасности компьютерных систем, позволяющую сравнивать системы обработки конфиденциальной информации по степени обеспечения безопасности.

2. Создать основу для разработки спецификаций безопасных компьютерных систем, которая могла бы использоваться разработчиками при t проектировании подобных систем в качестве руководства для определения у состава функций средств защиты.

3. Предложить унифицированный подход и стандартные средства '; для описания характеристик безопасных компьютерных систем.

"Канадские критерии" разрабатывались на основе "Оранжевой книги" и под влиянием "Федеральных критериев безопасности информационных технологий". В отличие от "Оранжевой книги", ориентированной в основном на разработку и сертификацию многопользовательских операционных систем, и требующей определенной интерпретации для применения в других областях (например, для баз данных и сетей) "Канадские критерии" были изначально нацелены на широкий диапазон компьютерных систем. Этот стандарт может быть использован для разработки требований безопасности, спецификаций средств защиты и сертификации программного обеспечения как рабочих станций, так и многопроцессорных вычислительных систем, персональных и многопользовательских операционных систем, систем управления базами данных, распределенных, сетевых, встроенных, объектно-ориентированных и других систем.

Вопрос №2. Базовые концепции "Канадских критериев"

В "Канадских критериях" используется отличное от общепринятого толкование ряда терминов, что определяет оригинальность предложенного ими подхода к описанию процесса взаимодействия пользователей с компьютерной системой и его инвариантность по отношению к политике безопасности.

2.1 Объекты и субъекты

В "Канадских критериях" все компоненты системы, находящиеся по управлением ТСВ называются объектами. Объекты могут находиться в одном из следующих трех состояний: объект-пользователь, объект-процесс, пассивный объект, и, в зависимости от состояния, обозначают пользователей, процессы и объекты соответственно.

Пользователь представляет собой физическое лицо, взаимодействующее с компьютерной системой. Каждый пользователь имеет собственный уникальный идентификатор, права доступа, уровень привилегий и т.д.

С пользователями ассоциируются все процессы, существующие в системе. Процесс, или активный объект, представляющий пользователя в компьютерной системе, - это программа, выполнение которой инициировано пользователем. Объект представляет собой пассивный элемент, над которым выполняют действия пользователи и процессы. Все взаимодействия объектов контролируются в соответствии с реализованной в компьютерной системе политикой безопасности.

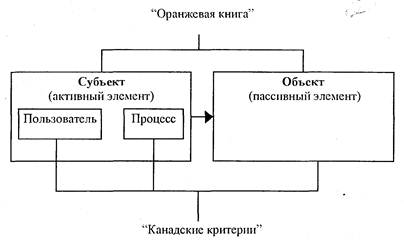

Таким образом в "Канадских критериях" отсутствует понятие субъект, широко используемое в других стандартах информационной безопасности для описания процесса взаимодействия. Обычно под субъектом принято понимать активного участника взаимодействия, а под объектом — пассивного. Напротив, в "Канадских критериях" все сущности компьютерной системы рассматриваются как объекты, а их взаимодействие описывается тройкой пользователь-процесс-объект. Однако противоречия здесь нет. Обычно (например, в "Оранжевой книге") понятие субъект представляет собой комбинацию понятий пользователь и процесс, действующий от его имени. Соответственно, для описания ситуации, когда один пользователь запускает много процессов, с позиций "Оранжевой книги" описывается с помощью множества субъектов, каждый из которых с точки зрения политики безопасности будет рассматриваться как независимый участник взаимодействия. "Канадские критерии" позволяют использовать для описания этой ситуации один объект-пользователь и множество ассоциированных с ним объектов-процессов. При этом политика безопасности будет применяться по отношению к одному пользователю, осуществляющему доступ к объектам посредством нескольких процессов. "Канадские критерии" просто конкретизируют отношение доступа пользователя к информации, находящейся в компьютерной системе, с помощью терминов, описывающих реальный механизм осуществления доступа. Соответствие между базовыми понятиями "Канадских критериев" и "Оранжевой" книги показано на рис. 1.

2.2 Теги

При описании критериев конфиденциальности и целостности (произвольного и нормативного управления доступом и целостностью) в "Канадских критериях" для обеспечения максимальной степени абстракции и инвариантности по отношению к политике безопасности и методам ее реализации используется понятие тег, обозначающее совокупность атрибутов безопасности, ассоциированных с пользователем, процессом или объектом.

Рис. 1. Соответствие понятий "Канадские критериев" и "Оранжевой книги"

В качестве тега пользователя, процесса или объекта могут выступать соответствующий уникальный идентификатор, метка безопасности или целостности, криптографический ключ, таблица прав доступа или другие атрибуты в соответствии с реализованной в компьютерной системе политикой безопасности.

Вопрос № 3. Основные положения и структура "Канадских критериев"

Возможность применения "Канадских критериев" к такому широкому кругу различных по назначению систем определяется используемым в них принципом дуального представления требований безопасности ввиде функциональных требований к средствам защиты и требований к адекватности их реализации.

Функциональные критерии представляют собой частные метрики, предназначенные для определения показателей эффективности средств защиты в виде уровня их возможностей по отражению угроз соответствующего типа. Функциональные критерии разделяются на четыре группы: критерии конфиденциальности, целостности, работоспособности и аудита.

Каждая из этих групп (кроме аудита) отражает функциональные возможности системы по отражению соответствующего класса угроз. Угрозы несанкционированного доступа к информации предотвращаются с помощью средств, требования к которым содержатся в разделе критериев конфиденциальности. Угрозам несанкционированного изменения информации или ее искажения противостоят средства защиты, функциональные требования к которым задаются критериями целостности. Требования к средствам, обеспечивающим защиту от угроз работоспособности, описаны вразделе критериев работоспособности. Угрозы, направленные на фальсификацию протоколов и манипуляции с внутрисистемной информацией, предотвращаются средствами аудита, требования к которым содержатся водноименном разделе функциональных критериев.

Такая специализация критериев и требований и, соответственно, реализующих эти требования средств защиты, позволяет четко определить стоящие перед ними задачи и разграничить их функции.

Внутри каждой группы критериев определены уровни безопасности, отражающие возможности средств защиты по решению задач данного раздела. Ранжирование по уровням производится на основании мощности используемых методов защиты и класса отражаемых угроз соответствующего типа. Уровни с большим номером обеспечивают более полную функциональность и, соответственно, более высокую степень безопасности.

Таксономия функциональных критериев показана на рис. 2, а в табл. 1 приведены идентификаторы уровней.

Адекватность реализации определяется тем, насколько точно и последовательно средства, обеспечивающие защиту, реализуют принятую в компьютерной системе политику безопасности. Согласно "Канадским критериям" политика безопасности представляет собой множество правил, регламентирующих обработку, хранение и использование информации. Критерии адекватности рассматриваются без разделения на подгруппы и определяют требования к процессу проектирования и разработки компьютерной системы.

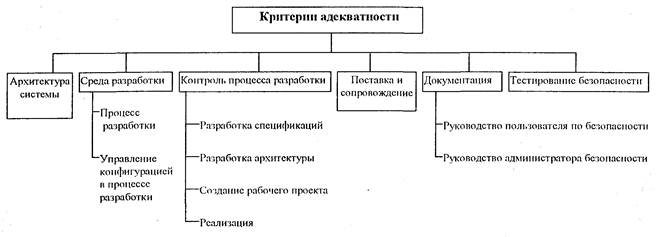

Уровень адекватность присваивается всей системе в целом, причем более высокий уровень означает более полную и корректную реализацию политики безопасности. Таксономия критериев адекватности показана на рис. 3. Критерии адекватности отражают уровень корректности реализации политики безопасности и охватывают все стадии проектирования, разработки и эксплуатации компьютерной системы. За некоторым исключением (контроль скрытых каналов) взаимосвязь между функциональными требованиями средствам защиты и требованиями адекватности реализации политики безопасности отсутствует.

Таблица 1 - Идентификаторы уровней "Канадских критериев"

| Идентификатор | Наименование | Уровни |

| Критерии конфиденциальности | ||

| СС | Контроль скрытых каналов | СС-0—СС-3 |

| CD | Произвольное управление доступом | CD-0—CD-4 |

| CM | Нормативное управление доступом | СМ-0—СМ-4 |

| CR | Повторное использование объектов | CR-0—CR-1 |

| Критерии целостности | ||

| IB | Домены целостности | IB-0—IB-2 |

| ID | Произвольное управление целостностью | ID-0—ID-4 |

| IM | Нормативное управление целостностью | IM-0—IM-4 |

| IP | Физическая целостность | IP-0—IP-4 |

| IR | Возможность осуществления отката | IR-0—IR-2 |

| IS | Разделение ролей | IS-0—IS-3 |

| IT | Самотестирование | IT-0—IT-3 |

| Критерии работоспособности | ||

| AC | Контроль за распределением ресурсов | АС-0—АС-3 |

| AF | Устойчивость к отказам и сбоям | AF-0—AF-3 |

| AR | Живучесть | AR-0—AR-3 |

| AY | Восстановление | AY-0—AY-3 |

| Критерии аудита | ||

| WA | Регистрация и учет событий в системе | WA-0—WA-3 |

| WI | Идентификация и аутентификация | WI-O—WI-3 |

| WT | Прямое взаимодействие с ТСВ | WT-0—WT-3 |

| T | Адекватность | Т-0—Т-7 |

Рис. 2. Таксономия функциональных критериев "Канадский критериев"

Рис. 2. Таксономия функциональных критериев "Канадский критериев"

Рис. 3. Таксономия критериев адекватности реализации политики

безопасности "Канадских критериев"

Таким образом "Канадские критерии" определяют степень безопасность компьютерной системы как совокупность функциональных возможностей используемых средств защиты, характеризующуюся частными показателями обеспечиваемого уровня безопасности, и одного обобщенного параметра — уровня адекватности реализации политики безопасности.

В состав приложений к "Канадским критериям" входит подробное описание предложенной в них концепции обеспечения безопасности информации, а также руководства по применению функциональных критериев и критериев адекватности реализации. Присутствует приложение, включающее набор стандартных профилей защиты, содержащих типовые наборы требований к компьютерным системам, применяющимся в государственных учреждениях. Этот подход имеет много общего с концепцией профилей защиты, предлагаемой в "Федеральных критериях".

Заключение

"Канадские критерии оценки безопасности компьютерных систем" явились первым стандартом информационной безопасности, в котором на уровне структуры документа функциональные требования к средствам защиты отделены от требований адекватности и качества реализации политики безопасности. Функциональные требования к средствам защиты четко структурированы и описывают все аспекты функционирования ТСВ. Требования к адекватности реализации политики безопасности, впервые появившиеся в виде отдельного раздела, позволяют определить степень доверия к средствам обеспечения безопасности.

Впервые столько внимания уделено взаимному соответствию и взаимодействию всех систем средств обеспечения безопасности. Наиболее прогрессивными являются требования доказательств корректности реализации функциональных требований и их формального соответствия политике и модели безопасности.

В "Канадских критериях", как и в "Федеральных критериях", отвергается подход к оценке уровня безопасности с помощью универсальной шкалы и используется независимое ранжирование требований по каждому разделу, образующее множество частных критериев, характеризующих работу подсистем обеспечения безопасности. Кроме того, уровень адекватности реализации политики безопасности характеризует качество всей системы в целом. Однако, по сравнению с "Федеральными критериями", требования к технологии разработки выражены слабо и недостаточно конкретизированы в части используемых методов и средств.

"Канадские критерии оценки безопасности компьютерных систем", представляют собой хорошо сбалансированный конгломерат "Оранжевой книги" и "Федеральных критериев", усиленный требованиями адекватности реализации политики безопасности, и наравне с другими стандартами послужили основой для разработки "Единых критериев безопасности информационных технологий".

XT-Bus. Одной из популярных шин персональных компьютеров была системная шина IBM PC/XT, обеспечивавшая передачу 8 бит данных. Кроме того, эта шина включала 20 адресных линий, которые ограничивали адресное пространство пределом в 1 Мбайт. Для работы с внешними устройствами в этой шине были предусмотрены также 4 линии аппаратных прерываний (IRQ) и 4 линии для требования внешними устройствами прямого доступа к памяти (DMA). Для подключения плат расширения использовались специальные 62-контактные разъемы. При этом системная шина и микропроцессор синхронизировались от одного тактового генератора с частотой 4.77 МГц. Таким образом, теоретическая скорость передачи данных могла достигать немногим более 4 Мбайт/с.

Системная шина ISA (Industry Standard Architecture) впервые стала применяться в персональных компьютерах IBM PC/AT на базе процессора i286. Эта системная шина отличалась наличием второго, 36-контактного дополнительного разъема для соответствующих плат расширения. За счет этого количество адресных линий было увеличено на 4, а данных - на 8, что позволило передавать параллельно 16 бит данных и обращаться к 16 Мбайт системной памяти. Количество линий аппаратных прерываний в этой шине было увеличено до 15, а каналов прямого доступа - до 7. Системная шина ISA полностью включала в себя возможности старой 8-разрядной шины. Шина ISA позволяет синхронизировать работу процессора и шины с разными тактовыми частотами. Она работает на частоте 8 МГц, что соответствует максимальной скорости передачи 16 Мбайт/с.

С появлением процессоров i386, i486 и Pentium шина ISA перестала удовлетворять потребности периферийного оборудования. Новая системная шина EISA (Extended Industry Standard Architecture), появившаяся в конце 1988 года, обеспечивает адресное пространство в 4 Гбайта, 32-битовую передачу данных (в том числе и в режиме DMA), улучшенную систему прерываний и арбитраж DMA, автоматическую конфигурацию системы и плат расширения. Устройства шины ISA могут работать на шине EISA.

ISA (от англ. Industry Standard Architecture, ISA bus, произносится как ай-сэй) — 8-ми или 16-ти разрядная шина ввода/вывода IBM PC-совместимых компьютеров. Служит для подключения плат расширения стандарта ISA. Конструктивно выполняется в виде 62-х или 98-контактного разъёма на материнской плате. С появлением материнских плат формата ATX шина ISA перестала широко использоваться в компьютерах, хотя встречаются ATX-платы с AGP 4x, 6 PCI и одним (или двумя) портами ISA. Но пока её ещё можно встретить в старых AT-компьютерах, а также в промышленных компьютерах.

Шина EISA (Enhanced ISA - расширенная ISA)предусматривает централизованное управление доступом к шине за счет наличия специального устройства - арбитра шины. Bus Mastering - режим управления шиной со стороны любого из устройств на шине, имеет систему арбитража для управления доступом устройств к шине, позволяет автоматически настраивать параметры устройств, возможно разделение каналов IRQ и DMA. Шина EISA тактируется частотой около 8 МГц и имеет максимальную теоретическую скорость передачи данных 33 Мбайт/с (при обмене 32-разрядными словами ~ около 20 МБ/с).

EISA (англ. Extended Industry Standard Architecture) — шина для IBM-совместимых компьютеров. Была анонсирована в конце 1988 группой производителей IBM-совместимых компьютеров в ответ на введение фирмой IBM закрытой шины MCA в компьютерах серии PS/2.

EISA расширяет распространённую шину ISA до 32 разрядов и позволяет подключать к шине более одного ЦПУ. Адресное пространство, по сравнению с ISA, увеличено до 4 ГБ. Кроме того, шина поддерживает bus mastering. EISA является надмножеством ISA, поэтому, в отличие от MCA, к ней можно подключать старые платы, предназначенные для работы с 8- и 16- разрядными версиями ISA: имеется как электрическая, так и механическая совместимость.

Хотя шина EISA менее совершенна, чем MCA, она была принята многими производителями, так как шина MCA являлась закрытой и все права на неё принадлежали IBM. В конце концов, даже компания IBM выпустила несколько машин, которые использовали шину EISA. Использование шины EISA было дорогостоящим (хотя и дешевле MCA), так что EISA не получила распространения в персональных компьютерах. Однако, она получила распространение в серверах, так как была приспособлена для задач, требующих большой пропускной способности шины (например, обмен с НЖМД и работа в сети). Большинство выпущенных EISA карт были либо контроллерами шины SCSI либо сетевыми контроллерами. EISA нашла применение в некоторых компьютерах, не использовавших x86-совместимые процессоры:

- серия серверов AlphaServer на базе процессоров Alpha;

- рабочие станции HP 9000-D на базе процессоров PA-RISC;

- рабочие станции SGI Indigo2 и MIPS Magnum на базе процессоров с архитектурой MIPS.

Шина MCA (Micro Channel Architecture - микроканальная архитектура) - шина компьютеров PS/2 фирмы IBM. Не совместима ни с одной другой, разрядность - 32/32, (базовая – 8(данные)/24(адрес), остальные - в качестве расширений). , тактируется частотой 10 МГц. Поддерживает Bus Mastering, имеет арбитраж и автоматическую конфигурацию, синхронная (жестко фиксирована длительность цикла обмена), предельная пропускная способность - 40 Мб/с. Конструктив - одно-трехсекционный разъем (такой же, как у VLB). Первая, основная, секция - 8-разрядная (90 контактов), вторая - 16-разрядное расширение (22 контакта), третья - 32-разрядное расширение (52 контакта). В основной секции предусмотрены линии для передачи звуковых сигналов. Дополнительно рядом с одним из разъемов может устанавливаться разъем видеорасширения (20 контактов). EISA и MCA во многом похожи, появление EISA было обусловлено собственностью IBM на архитектуру MCA.

PS/2 (Personal System) — серия персональных компьютеров компании IBM на процессорах Intel 286 и 386 серий, выпускавшаяся с апреля 1987 г. Основной рыночной задачей серии PS/2 было вытеснение с рынка персональных IBM-совместимых компьютеров других производителей. Главным способом достижения этой цели стало использование закрытых стандартов, в том числе шины MCA, не допускающих их использование сторонними разработчиками без дорогого лицензирования. Однако ожидания компании не оправдались — старые открытые технологии были усовершенствованы конкурентами IBM и оказались более живучими.

Шина VLB (VESA Local Bus - локальная шина стандарта VESA), предложенная ассоциацией VESA (Video Electronics Standard Association) - 32-разрядное дополнение к шине ISA, предназначалась для увеличения быстродействия видеоадаптеров и контроллеров дисковых накопителей. Конструктивно представляет собой дополнительный разъем (116-контактный, как у MCA) при разъеме ISA. Разрядность – 32(данные)/32(адрес), тактовая частота - 25..50 МГц, максимальная скорость передачи данных - 130 Мб/с (на практике 80 Мб/с), позволяет подключать до трех периферийных устройств, в качестве которых наряду с видеоадаптерами и дисковыми контроллерами могут выступать и сетевые адаптеры. Электрически шина выполнена в виде расширения локальной шины процессора - большинство входных и выходных сигналов процессора передаются непосредственно VLB-платам без промежуточной буферизации. Из-за этого возрастает нагрузка на выходные каскады процессора, ухудшается качество сигналов на локальной шине и снижается надежность обмена по ней. Поэтому VLB имеет жесткое ограничение на количество устанавливаемых устройств: при 33 МГц - три, 40 МГц - два, и при 50 МГц - одно, причем желательно - интегрированное в системную плату.

После появления процессора Pentium ассоциация VESA приступила к работе над новым стандартом VL-bus версии 2, который предусматривает использование 64-битовой шины данных и увеличение количества разъемов расширения. Ожидаемая скорость передачи данных - до 400 Мбайт/с.

Video Electronics Standards Association (VESA) — ассоциация стандартизации видео-электроники, основанная в поздних 80-х компанией NEC Home Electronics и восемью другими производителями видеоадаптеров. Первоначальной задачей ставилось создание стандарта SVGA (800x600 пикселей) для видеодисплеев. После этого, VESA продолжила создавать стандарты, в основном относящиеся к функционированию видео периферии в IBM-совместимых компьютерах

Шина PCI (Peripheral Component Interconnect - соединение внешних компонент) так же, как и шина VL-bus, поддерживает 32-битовый канал передачи данных между процессором и периферийными устройствами. Не совместима ни с какими другими, разрядность – 32(данные)/32(адрес) (расширенный вариант - 64/64), тактовая частота - до 33 МГц (PCI 2.1 - до 66 МГц), максимальная пропускная способность - до 132 Мб/с (264 Мб/с для 32/32 на 66 МГц и 528 Мб/с для 64/64 на 66 МГц). Шина децентрализована, нет главного устройства, любое устройство может стать инициатором транзакции. Для выбора инициатора используется арбитраж с отдельно стоящей логикой арбитра. Арбитраж «скрытый», не отбирает времени — выбор нового инициатора происходит во время транзакции, исполняемой предыдущим инициатором. Транзакция состоит из 1 или 2 циклов адреса (2 цикла адреса используются для передачи 64-битных адресов, поддерживаются не всеми устройствами, дают поддержку DMA на памяти более 4 Гб) и одного или многих циклов данных. Транзакция со многими циклами данных называется «взрывной» (burst), понимается как чтение/запись подряд идущих адресов и даёт более высокую скорость — один цикл адреса на несколько, а не на каждый цикл данных, и отсутствие простоев (на «успокоение» проводников) между транзакциями. Специальные типы транзакций используются для обращений к конфигурационному пространству устройства. «Взрывная» транзакция может быть временно приостановлена обоими устройствами из-за отсутствия данных в буфере или его переполнения. Поддерживаются «расщеплённые» транзакции.

Количество разъемов шины на одном сегменте ограничено четырьмя. Сегментов может быть несколько, они соединяются друг с другом посредством мостов (bridge). Сегменты могут объединяться в различные топологии (дерево, звезда и т.п.). Самая популярная шина в настоящее время, используется также на других компьютерах. Разъем похож на MCA/VLB, но чуть длиннее (124 контакта). 64-разрядный разъем имеет дополнительную 64-контактную секцию с собственным ключом. Все разъемы и карты к ним делятся на поддерживающие уровни сигналов 5 В, 3.3 В и универсальные; первые два типа должны соответствовать друг другу, универсальные карты ставятся в любой разъем. При работе с процессорами i486 шина PCI дает примерно те же показатели производительности, что и шина VL-bus. Однако, в отличие от последней, шина PCI не зависит от процессора (шина VL-bus подключается непосредственно к процессору i486 и только к нему). Ее легко подключить к различным центральным процессорам. В их числе Pentium, Alpha, R4400 и PowerPC.

Шина AGP предназначена для улучшения работы видеоадаптеров, или точнее, 3D-акселераторов, требующих большие объемы видеопамяти для обработки и вывода изображения. Шина AGP была разработана для того, чтобы дать возможность хранить часть информации (текстуры) в дешевой системной памяти, и иметь к ней быстрый доступ, а не увеличивать количество дорогой памяти непосредственно на видеокарте. В отличие от PCI, шина AGP способна передавать два блока данных за один 66 MHz цикл (AGP 2x). В ней устранена мультиплексированность (нет коммутации одной из входных линий к единой выходной) линий адреса и данных (в PCI для удешевления конструкции адрес и данные передавались по одним и тем же линиям). Конвейеризация операций чтения/записи позволяет устранить влияние задержек в модулях памяти на скорость выполнения этих операций. В результате пропускная способность шины составляет до 500 Мб/с (AGP 2.0 - 1Гб/с).

Сводная таблица по шинам применяемым в ПК

| Bus Шина | Bus Frequency Частота шины (MHz) | Транзакций за такт | Width Ширина (данные/адрес) (bit) | Bandwidth Пропускная способность шины (MHz) | Data Transfer Rate Скорость передачи данных (MByte/sec) |

| XT-bus | 4,77 | 8/20 | 4,77 | 4,77 | |

| ISA | 16/24 | ||||

| EISA | 32/32 | ||||

| MCA | 32/32 | ||||

| VLB | 25..50 | 32/32 | 25..50 | ||

| PCI | 32/32 | ||||

| AGP 1X | |||||

| AGP 2X | |||||

| AGP 4X | |||||

| AGP 8X (Pro) |

PCMCIA (Personal Computer Memory Card International Association - ассоциация производителей плат памяти для персональных компьютеров) - внешняя шина компьютеров класса Notebook. Другое название модуля PCMCIA - PC Card. Предельно проста, разрядность – 16(данные)/26(адрес) (адресное пространство - 64 Мб), поддерживает автоконфигурацию, возможно подключение и отключение устройств в процессе работы компьютера. Конструктив - миниатюрный 68-контактный разъем.

В однопроцессорных и многопроцессорных рабочих станциях и серверах на основе микропроцессоров SPARC одновременно используются несколько типов шин: SBus, MBus и XDBus, причем шина SBus применяется в качестве шины ввода/вывода, а MBus и XDBus - в качестве шин для объединения большого числа процессоров и памяти.

Шина SBus (известная также как стандарт IEEE-1496) имеет 32-битовую и 64-битовую реализацию, работает на частоте 20 и 25 МГц и имеет максимальную скорость передачи данных в 32-битовом режиме равную соответственно 80 или 100 Мбайт/с. Шина предусматривает режим групповой пересылки данных с максимальным размером пересылки до 128 байт. Она может работать в двух режимах передачи данных: режиме программируемого ввода/вывода и в режиме прямого доступа к виртуальной памяти (DVMA). Последний режим особенно эффективен при передаче больших блоков данных.

Шина MBus работает на тактовой частоте 50 МГц в синхронном режиме с мультиплексированием адреса и данных. Общее число сигналов шины равно 100, а разрядность шины данных составляет 64 бит. По шине передаются 36-битовые физические адреса. Шина обеспечивает протокол поддержания когерентного состояния кэш-памяти нескольких (до четырех) процессоров, имеет максимальную пропускную способность в 400 Мбайт/с, а типовая скорость передачи составляет 125 Мбайт/с. Отличительными свойствами шины MBus являются: возможность увеличения числа процессорных модулей, поддержка симметричной мультипроцессорной обработки, высокая пропускная способность при обмене с памятью и подсистемой ввода/вывода, открытые (непатентованные) спецификации интерфейсов.

|

SCSI.Существует три стандарта SCSI:

SE (англ. single-ended) - асимметричный SCSI, для передачи каждого сигнала используется отдельный проводник.

LVD (англ. low-voltage-differential) — интерфейс дифференциальной шины низкого напряжения, сигналы положительной и отрицательной полярности идут по разным физическим проводам - витой паре. На один сигнал приходится по одной витой паре проводников. Используемое напряжение при передаче сигналов ±1,8 В.

HVD (англ. high-voltage-differential) — интерфейс дифференциальной шины высокого напряжения, отличается от LVD повышенным напряжением и специальными приемопередатчиками.

Первый стандарт SCSI имеет 50-контактный неэкранированный разъем для внутрисистемных соединений и аналогичный экранированный разъем типа Centronics (Alternative 2) для внешних подключений. Передача сигналов осуществляется 50 контактным кабелем типа - A-50 на 8 разрядной (битной) шине.

Но надо иметь ввиду, что до появления SCSI, имевшего 50-контактный разъём, и даже одновременно с ним был более старый SCSI, имевший 25-контактный разъём, почти такой, как разъём LPT (например, в теперь уже почти вышедшем из употребления сканере Mustek 1200 FS есть одновременно три разъёма: OPTION на 26 контактов, SCSI на 25 контактов, SCSI на 50 контактов).

В стандарте SCSI-2 для 8 битной шины предусматривался кабель, который как и в SCSI-1 поддерживал 50-контактными разъемами с уменьшенным шагом выводов (Alternative 1). Разъемы типа Centronics (Alternative 2) в SCSI-2 построены по 8 и 16 битной шине. Передача информации осуществляется по 68-контактным кабелям типа - A-68 и P-68 (Wide). Для 32 битной версии шины был предусмотрен другой тип кабеля, который должен был параллельно подключаться одновременно с предусмотренным по предыдущему стандарту в одно устройство. Однако кабель не получил широкого признания и из стандарта SCSI-3 исключен.

В стандарте SCSI-3 кабели A-68 и P-68 поддерживались экранированными, либо неэкранированными разъемами. Кабели в SCSI-3 снабжены фиксаторами-защелками, а не проволочными кольцами, как разъемы Centronics. Начиная с этой версии SCSI в массивах накопителей используется 80-контактный разъем, называемый Alternative 4. Накопители с таким разъемом поддерживают "горячее" подключение устройств, т.е. устройства SCSI можно подключать и отключать при включенном питании.

Основные реализации SCSI (в хронологическом порядке):